Криптография в XIX векеА. В. Бабаш, д. ф.-м.н., профессор, Ю. И. Гольев, Д. А. Ларин, к.т.н., Г. П. Шанкин д.т.н., профессор / журнал "Конфидент" / Печатается в рамках совместного проекта

Предлагаемая статья является первой из предлагаемого читателю цикла статей по истории развития криптографии. Первая статья посвящена техническим изобретениям XIX века и их влиянию на криптографию. Настоящий материал является продолжением монографии А. В. Бабаша и Г. П. Шанкина “История криптографии”, часть 1. - М.: “Гелиос”, 2002 Криптография, наиболее мощное средство защиты информации, возникшее за много веков до новой эры, основной смысл которого заключается в преобразовании текста в случайный, хаотический набор знаков. До XIX века криптография развивалась скорее как искусство, и лишь в этот период истории она начала приобретать качества точной математической науки. XIX век вошел в историю криптографии как пример серьезного вклада научно-технического прогресса в разрешение проблем криптографии, на развитие которой заметное влияние оказали острые военно-политические конфликты этого столетия. Научно-техническая революция и ее влияние на криптографию

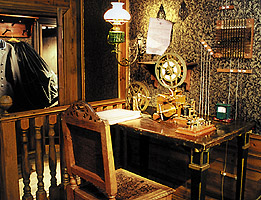

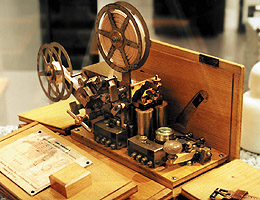

1. ТелеграфНапомним, что проблема быстрой передачи сообщений на дальние расстояния возникла в глубокой древности. Примитивные способы связи типа барабанов там-там, дымовых сигналов, огней костров и т. д. уже требовали использования соответствующих кодов. Эти коды позволяли предоставлять информацию в виде, пригодном для передачи по линии связи. Еще у древних римлян действовали более 3000 вышек для передачи световых сигналов по территории империи. В 1794 году К. Шапп построил “воздушный телеграф” между Парижем и Лиллем. Основной элемент связи - семафоры. Эта система передачи информации оказалась эффективной и получила во Франции широкое распространение. Передача информации с помощью “флажковых кодов” нашло применение в обеспечении связи между кораблями. В 1844 году С. Морзе передал первую в мире телеграмму по проводному буквопечатающему телеграфу: “Вот что сотворил Бог!”. При этом Морзе использовал специальную азбуку для кодирования букв, получившую название “азбуки Морзе”. Наступила эра новых оперативных средств связи, что оказало огромное влияние на криптографию. Многие “старые” шифры стали непригодными для использования в телеграфных линиях связи. Так, например, экзотические замены букв на замысловатые знаки оказались принципиально неприемлемыми. Уже в 1845 году Ф. Смит юрист С. Морзе опубликовал коммерческий код под названием “Словарь для тайной корреспонденции; приспособлен для применения на электромагнитном телеграфе Морзе”. Для обеспечения безопасности предлагалось применять код с перешифровкой, легко реализуемый в телеграфных линиях связи. В последующем развитие шифровального дела и создание механических шифровальных устройств происходило с учетом их использования в телеграфной связи. Ради исторической справедливости следует отметить такой факт. Первый практически пригодный электромагнитный телеграф был создан российским подданным бароном П. Л. Шиллингом, выдающимся ученым и изобретателем. Этот аппарат он публично продемонстрировал в октябре 1832 года. В основе его действия находился эффект отклонения магнитной стрелки в результате воздействия электромагнитного поля от электрических проводов. При этом передающий и приемный аппараты соединялись кабелем, состоящим из восьми проводов. Каждый провод при передаче включался своей клавишей. При этом приходилось для передачи одной буквы нажимать по три-четыре клавиши одновременно. На приеме каждый проводник подсоединялся к своему электромагниту с висящей над ним магнитной стрелкой. Если по проводу проходил ток, то стрелка поворачивалась. По набору состояний стрелок восстанавливалась переданная буква. Таким образом, каждая буква кодировалась своим набором нажимаемых клавиш. Однако буквопечатающий электромагнитный телеграф Морзе оказался более удобным в практической реализации и именно он получил широкое распространение. Поскольку телеграфные передачи стоили недешево, и эта стоимость определялась количеством букв передаваемого сообщения, то сразу же были предложены эффективные методы “сжатия” информации - несекретные телеграфные коды, в которых буквы, слова, фразы “сжимались” до коротких буквенно-цифровых единиц передаваемого текста. Однако при передаче секретных сообщений помимо такого несекретного кодирования по необходимости должны были использоваться шифры (шифрование кодированного сообщения). Особенно остро вопросы стоимости телеграфного послания встали в 1866 году после прокладки трансатлантического кабеля США - Европа. Телеграфная передача сопряжена с неизбежными искажениями сообщения в линии связи. Поэтому появилось новое направление в кодировании - помехоустойчивое кодирование. За счет избыточности, вводимой в передаваемое сообщение, на приемном конце появлялась возможность устранить эти искажения. Одновременно увеличилось внимание к такому свойству шифров, как помехоустойчивость: восприятие принимающей стороной содержания текста, отличного от переданного, было одной из самых неприятных ситуаций, связанных с искажениями. Приведем исторические примеры из практики использования “азбуки Морзе”. Выпадение одной точки в сообщении, соответствующей букве “Е” (Е = .) превращает французский глагол citerons (“мы укажем”) в слово citrons (“лимоны”). Увеличенный пробел в букве М (М = - -) превращается в биграмму ТТ (Т = -). При таких искажениях получаются слова, по смыслу далекие от оригинала. Например, слово baneful (“губительный”), имеющее в азбуке Морзе вид“-.-… .--. …-. ..-.-..” может превратиться в слово dutiful (“обязательный”): “-.. ..--.. ..-. ..-.-..”. Такие искажения приводили к дезинформации приемной стороны и порождали серьезные негативные последствия. Так, в 1887 году один торговец шерстью в США направил своему агенту телеграмму с указанием продать большой объем шерсти и затем ждать дальнейших указаний. Обмен посланиями был защищен разработанным торговцем собственным секретным кодом, в котором шифробозначения букв также имели вид азбуки Морзе. В процессе обмена сведениями в результате искажения слово “продай” превратилось в слово “купи”: такое указание получил агент и выполнил его. В результате торговец потерял более 20000 долл. и подал в суд на телеграфную компанию. Его иск был удовлетворен своеобразным образом: компанию обязали выплатить торговцу стоимость искаженной телеграммы (чуть больше одного доллара). Такого рода искажения приводили к необходимости принимать меры защиты. Наиболее важные места сообщений дублировались, что приводило к увеличению расходов на связь. Использовали так называемый “двухбуквенный дифференциал”: ключевые слова должны были отличаться друг от друга не менее чем двумя буквами. Это приводило к появлению большого числа неологизмов - слов, не являющихся общепринятыми в данном языке (то есть вырабатывался телеграфно-кодовый язык, имеющий вид жаргонных кодов). Наконец, начали применяться помехоустойчивые коды, позволявшие обнаруживать и устранять искажения. Но это опять привело к удорожанию связи. Учитывая повышенные требования к точности передачи шифрованных телеграмм, телеграфные компании повысили цену за их передачу. Телеграфисты утверждали, что они вынуждены тщательно и побуквенно передавать нечитаемые тексты, что существенно снижало эффективность их работы по сравнению с передачей обычных “осмысленных” сообщений. В ответ пользователи шифров попытались придать шифрованному (кодированному) сообщению “осмысленный вид” (хотя бы на уровне имеющихся в шифртексте “слов”). Поэтому в 1889 году в Лондоне была проведена специальная конференция, посвященная толкованию понятия “шифрованная телеграмма”. Наконец, в 1890 году конференция в Париже ввела в обращение официальный словарь кодового языка, содержащий лишь “читаемые слова”. Этот словарь вызвал бурю протестов, поскольку, по существу, запрещал передачу секретных (кодированных) сообщений. Конференция в Лондоне в 1903 году отказалась от единого словаря. Было разрешено применять искусственные слова, но при условии, что они будут состоять из “читаемых и произносимых слов” и их длина не будет превышать 10 букв. И все же в 1932 году на конференции в Мадриде все ограничения по кодированию и шифрованию были сняты. В 1904 году в Англии появился словарь Уайтло для кодобозначений, содержавший, по утверждению автора, 400 млн произносимых слов. Слова имели вид FREAN, LUFFA, LOZOI, FORAB и т. д., то есть были пятибуквенными. Уайтло допускал соединение слов для обозначения нового словообразования. Идею Уайтло уже в 1905 году поддержал и развилЭ. Бентли, создавший универсальный 5-буквенный код для телеграфных сообщений. Разбиение шифртекстов на пятибуквенные сочетания дошло до наших дней. Также “нормированные” по длине коды вытеснили коды, полностью основанные на использовании словарных величин. Почти каждая промышленная или коммерческая компания разрабатывала секретные коды для собственных нужд. Появились коды торговцев автомобилями, коды банкиров, биржевых маклеров и т. д., что вызвало создание специальных профессиональных “криптографических групп”, которые “по заказу” составляли секретные коды для пользователей с учетом их профессионального языка. Такие коды стоили достаточно дорого, они стали обычным рыночным товаром. Составляемые ими кодовые книги по объему были сравнимы со словарем английского языка. Появился рынок торговли кодами. При этом возникли и разноязычные коды, предназначенные для корреспондентов, говорящих на разных языках. Были созданы и многоязычные кодовые книги. Эти коды дошли до наших дней. Сигнал “SOS” (Спасите наши души) во всех странах сегодня воспринимается как просьба о помощи. Современные коды “сжимают” информацию более чем в 10 раз (этот эффект зависит, естественно, от богатства лексики открытого языка). Сжатие передаваемой по техническим каналам связи информации и в наши дни является актуальной задачей. При этом имеются в виду не только экономические аспекты передачи, но и скорость (оперативность) обмена сообщениями. Проблемы наиболее эффективного “сжатия” информации породили новое научное направление в теории связи — математическую теорию кодирования. Сегодня это научное направление исследований занимает одно из первых мест в теории связи. Вернемся к проблемам, порожденным в криптографии появлением телеграфа. Сопряжение аппаратуры шифрования с техникой, передающей телеграфные сообщения, существенно повысило требования к быстродействию процесса шифрования. Шифрование при непосредственной передаче сообщения должно было производиться в том темпе, который диктовал телеграфный аппарат. Телеграфная связь значительно увеличила объем передаваемых сообщений (в том числе и секретных). Потребность в разработке новых шифров с легкой сменой ключей также дала новый стимул развитию криптографии. Одновременно, телеграфная связь существенно затруднила перехват сообщений. Оказалось, что перехватить сообщение стало гораздо сложнее (в техническом смысле), чем перехватить гонца с документами или получить документы через почтамты. Конечно, можно было завербовать телеграфиста, но этот путь получения посланий оказался недостаточно эффективным. Поэтому начала создаваться техника тайного съема информации с телеграфных линий связи. Одновременно возникла проблема обнаружения такого тайного съема. Однако именно телеграф стал эффективным методом обеспечения оперативной связи между удаленными друг от друга абонентами в XIX веке. В XIX веке применялось, в основном, так называемое, предварительное шифрование сообщений.В этом случае отправитель зашифровывал передаваемое сообщение (в котором шифртекст удовлетворял требованиям телеграфной передачи), после чего относил шифрованное сообщение на телеграф. В ХХ веке такое замедление в передаче сообщений часто оказывалось неприемлемым. Потребовалось разработать методы так называемой линейной передачи шифрованных сообщений, при которой аппарат шифрования (шифратор) встраивался непосредственно в аппаратуру передачи посланий. Таким образом, передача шифрованного сообщения в принципе (в техническом смысле) не отличалась от передачи несекретного сообщения. В целом, прав Д. Кан, утверждая, что “свой современный вид шифровальное дело получило благодаря телеграфу”.

2. РадиоВ 1895 году благодаря русскому ученому А. С. Попову мир получил новый способ связи - радио, появление которого оказало огромное влияние на развитие криптографии. В связи с многократным увеличением объемов передаваемых сообщений (в том числе и секретных) потребовалась разработка все новых и новых шифров для защиты информации. Стали создаваться значительные по числу абонентов сети засекреченной связи, что породило проблему эффективного распределения и смены ключей между абонентами. Возник повышенный риск компрометации абонентов (тайного изъятия у них ключевой информации, что, в случае удачи, могло поставить всю сеть под контроль противника). Вопрос перехвата радиосообщений в техническом смысле уже не представлял принципиальных проблем. В этом смысле работа дешифровальщиков облегчилась. Защищающаяся сторона, естественно осведомленная о таком положении дел, иногда отказывалась от более эффективной радиосвязи и использовала проводной телеграф, а нередко и отправку специальных курьеров. Резко возросли требования к помехоустойчивости шифров, поскольку радиоканал порождал значительно более серьезные искажения, чем проводная связь. Значительно более актуальным стал вопрос об имитостойкости сети засекреченной связи. Большое количество абонентов сети не исключало возможности внедрения неприятельского агента в качестве абонента, и тот от имени других абонентов мог давать шифрованные распоряжения, указания необходимого ему содержания. Это предположение в дальнейшем подтвердилось и порой приводило к серьезным негативным последствиям для “лояльных” абонентов сети связи.

Радиосвязь дала импульс к развитию стеганографических методов защиты информации. На фоне “невинной” передачи (например, музыкального произведения) оказалось возможным передавать секретные послания. Наконец, широкое развитие радиосвязи привело к так называемой “радиоэлектронной войне”. Противник, например, мог нанести ущерб сети связи путем постановки мощных радиопомех (для чего нужно было разработать соответствующую технику зашумления). К помехоустойчивости шифров в этих условиях стали предъявляться новые повышенные требования. Появилась возможность легкого создания “псевдосетей” (ложных сетей связи), отвлекающих силы и средства противника на перехват и анализ “псевдосообщений”. Был дан толчок к организации “радиоигр”. Радиосвязь оказалась дешевле и мобильнее проводной. Появилась возможность активизировать сообщение между военными подразделениями, устанавливать связь с подвижными объектами (автомобилями, самолетами, кораблями). Резкое расширение объемов секретных зашифрованных передач и сравнительная простота радиоперехвата сообщений подтолкнули дешифровальщиков к мысли о том, что исследование отдельной перехваченной криптограммы необходимо связать с анализом всего массива перехвата, в котором появилась эта криптограмма. Этот путь оказался весьма плодотворным. Как справедливо отмечает Д. Кан, “телеграф создал современное шифровальное дело, радио - современный криптоанализ”. Скачкообразный рост количества абонентов сетей засекреченной связи привел к росту количества технических работников шифрслужб, в частности, шифровальщиков. Раньше, при единичных корреспондентах сети секретной связи, шифрование осуществлял обычно сам абонент. Когда же его связи значительно расширились, а шифры усложнились, появилась необходимость “прикреплять” к секретному абоненту операторов-шифровальщиков. Они справлялись с задачами подготовки и передачи секретных посланий значительно лучше, чем абонент, специально не подготовленный для этой работы. Да и отвлекать этого абонента для выполнения сложных для него технических функций передачи информации стало нецелесообразным. Таким образом, стала осуществляться массовая подготовка технических сотрудников спецслужб - шифровальщиков. Массовый характер приняли также разработка и внедрение различных механических (позднее и электромеханических) приборов для шифрования и дешифрования сообщений - шифраторов. Лавинообразный рост количества секретных сообщений, передаваемых по каналам связи, привел к значительному росту количества ошибок, допускаемых при шифровании. Дешифровальщикибыстро научились их находить, что послужило толчком для рождения нового направления в криптоанализе: поиска ошибок шифровальщиков с целью их использования при дешифровании (типичные ошибки: повторное использование ключа шифра, повторное шифрование открытого текста на другом ключе и т. д.). Ответной мерой послужила разработка “сверхнадежных” шифраторов и создание технических приспособлений, “блокирующих” ошибки шифровальщика. Аналогичная картина наблюдалась и в технической сфере. Как было отмечено выше, шифраторы неизбежно начали возникать одновременно с требованиями обеспечения массовости и оперативности секретной связи. Технический отказ аппаратуры приводил к передаче “слабо зашифрованного” сообщения, что, естественно, немедленно использовалось противной стороной. Кроме того, эти отказы, которые случались нередко, приводили порой к дезорганизации самой системы закрытой связи и вызывали недовольство у пользователей “машинными системами” по сравнению с традиционным шифрованием с помощью бумаги и карандаша. Однако “машинный” век криптографии, естественно, несмотря ни на что, победил. Одновременно с развитием радиосвязи появилась возможность идентификации абонента. Техническими приемами можно было достаточно точно определять источник передачи секретной информации. Таким образом, установление самих абонентов сети засекреченной связи и их иерархии, даже без дешифрования, позволяло получить весьма полезную информацию. Это породило интересное исследование сетей защищенной связи противника: анализ интенсивности, адресации, длин передаваемых сообщений для извлечения разведывательной информации. Такого рода анализ состояния сетей засекреченной связи с динамикой их изменения во времени дошел до наших дней. Например, немцы, во время II мировой войны, прослушивая передачи ВВС по резкому нарастанию количества шифрованных сообщений на континент, сделали правильный вывод о скорой высадке десанта союзных войск во Франции (открытии “второго фронта”). Правда, они серьезно ошиблись в вопросе о предполагаемом месте начала операции. Телеграф и радио начали постепенно вытеснять кодирование с целью защиты информации в пользу применения шифров. Громоздкие, малоудобные при использовании секретные кодовые книги могли стать и становились добычей противника, а их смена порождала серьезные проблемы. Шифры оказались гораздо мобильнее и дешевле. Секретное кодирование пошло на убыль, но не исчезло совершенно. Коды стали применяться совместно с шифрами. Такое сочетание оказалось весьма эффективным и дошло до наших дней. Подчеркнем, что при компрометации шифра достаточно лишь сменить его ключи, а не все кодовые книги. Отметим также, что коды очень чувствительны к лексике, словарному запасу языка общения. Появление новых терминов и понятий приводило к необходимости обновлять кодовые книги. Шифры в этом плане гораздо предпочтительнее, ибо их применение не связано со смысловым содержанием открытого текста.

3. ТелефонВ 1876 году американец А. Белл публично продемонстрировал и запатентовал проводной телефон. Следует заметить, что на изобретение телефона, как, впрочем, и радио претендуют несколько человек, но обсуждение вопросов приоритета различных изобретателей выходит за рамки данной статьи. Новое изобретение вскоре завоевало широкое признание в мире, однако сразу же возникла проблема передачи по телефону конфиденциальной информации. Всего через 5 лет другой американец Дж. Роджерс предложил следующий выход из положения. Он писал: “Мое изобретение состоит в том, что сообщение … посылается по двум (или более) цепям поочередными импульсами в быстрой последовательности…, так, что тот, кто подключается лишь к одной из цепей, может принимать лишь отдельные неразборчивые сигналы… Две (или более) линии, по которым передаются сигналы речи, могут быть проведены к оконечной станции на значительном расстоянии друг от друга, что исключает возможность для пытающегося подслушать … подключиться одновременно к обеим линиям”. По чисто техническим причинам это изобретение не получило широкого распространения. Однако уже в XX веке аналогичная идея воплотилась в так называемых СИЧ-передачах, в которых несущая частота быстро меняется в широком диапазоне по некоторому сложному закону СИЧ(скачкообразное изменение частоты). Начал использоваться такой метод передачи сообщений, как предварительное шифрование текста с последующей передачей шифрованного текста по телефону. Для борьбы с неизбежными помехами предлагался “классический способ”: буквы передавались в виде коротких слов (чаще - имен): А = Анна, Б = Борис и т. д. Поскольку у абонентов часто не было возможности использования какой-либо аппаратуры шифрования, то использовались обычно достаточно простые шифры, например, типа квадрата Полибия. Однако здесь проявился существенный недостаток данного способа: значительно снизилась оперативность связи. Поэтому чаще всего в сообщениях шифровались только отдельные, особо “секретные” слова. Остальной текст передавался открытой речью. Нередко вместо шифрования использовались коды, но указанный недостаток оставался.

Достаточно широко использовался “условный язык”, жаргонные выражения, иносказания и т. д. При этом защита информации строилась на том предположении, что “условный язык”, жаргон, намеки и иносказания будут правильно поняты абонентом связи и останутся непонятными для противника. Приведем пример. В жаргонных кодах, специально разработанных для агентурной связи, были такие слова: БОЛЕТЬ означало “арест” или “заключение под стражу”; БОЛЬНИЦА - тюрьму; ДОКТОР - контрразведку. Тогда сообщение “Майкл арестован контрразведкой. Ему грозит заключение в тюрьму”, принимает следующий “невинный” вид: Майкл заболел. Вчера был доктор и посоветовал ему лечиться в больнице”. Иногда собеседники прибегали к известному им, но предположительно неизвестному противнику, иностранному языку. Например, американцы в обеих мировых войнах XX века использовали практически неизвестные в воюющих странах языки некоторых малочисленных индейских племен. С этой целью на этих узлах связи работали специально подготовленные представители этих племен. Нередко средством защиты конфиденциальной информации становился такой прием как отказ передачи ее по телефону. К этому средству прибегают и сейчас. Вспомним часто используемые фразы: “Это не телефонный разговор. Поговорим при встрече”. Естественно такие способы защиты речевой информации имели существенные недостатки: низкую стойкость, снижение оперативности связи, невозможность массового применения. Поэтому в начале ХХ века начались исследования по созданию аппаратуры автоматического засекречивания речевого сигнала. Так, в 1900 году Паульсеном была предложена разбивка речевого сигнала на сегменты и передача их в обратном направлении (временная инверсия). В 1918 году датский инженер Тигерстедт предложил разбивать речь на временные сегменты и переставлять их во времени (временные перестановки). В 1920 году русский ученый М. А. Бонч-Бруевич усовершенствовал временную перестановку, введя кадровую структуру преобразований (каждые N сегментов переставлялись по-своему). В 1922 году англичанин Хоу-Гольд предложил применять синхронное изменение несущей частоты передатчика и настройки приемника (для засекречивания радиотелефонной связи). В этот период были сделаны и другие изобретения в области методов засекречивания речевого сигнала, однако серийное производство и применение аппаратуры автоматического засекречивания речевых сообщений началось лишь в 20 - 30-х годах XX века. В связи с развитием проводной телеграфной и телефонной связи возникла задача эффективного снятия информации с линий связи. Дело состояло в том, что непосредственное подключение к линии не всегда можно было реализовать тайно. В 1915 году английский капитан Р. Стэнли (в прошлом профессор Белфастского университета) создал аппарат, который позволял индуктивным способом перехватывать информацию с проводов с расстояния до 100 метров от них. Вскоре удалось создать приемник, “снимающий” эту информацию с расстояния до трех километров. Позднее аналогичные аппараты были сконструированы и в Германии. Особенности развития криптографии в XIX векеВ заключение подведем некоторые итоги. В качестве особенностей развития криптографии в XIX веке можно отметить следующие. Шифры начали вытеснять коды, имевшие до этого существенный приоритет. В конечном счете, именно шифры оказались наиболее эффективным средством защиты информации, передаваемой по новым каналам связи. Это привело к необходимости разработки новых шифров. Кроме того, выяснилось, что в ходе боевых действий в многочисленных войнах XIX века значительное количество кодов было скомпрометировано (оказались в руках противника). Напомним, что замена кода - весьма трудоемкая операция. Код это целая книга, ее замена приводит к необходимости написания новой книги и рассылки ее по многочисленным абонентам связи. В этом смысле шифр более устойчив к компрометации: абонентам достаточно разослать компактные новые ключи. Получило широкое распространение совместное использование кодов и шифров. Эти обстоятельства привели к необходимости разработки новых шифров, хорошо “согласующихся” с новыми каналами связи. Начали активно разрабатываться механические шифровальные устройства, которые заметно облегчали и убыстряли процессы шифрования и дешифрования. Оперативные характеристики связи повысились. Кроме этого, работе на несложных шифраторах можно было обучить большое количество операторов, далеких от понимания сущности криптографической защиты. В связи с активным ростом числа абонентов засекреченной связи потребность в таких специалистов резко возросла. Операторы-шифровальщики стали необходимой составной частью военных штабов и отдельных подразделений. Началось осмысление криптографии как самостоятельной науки, а не только как искусства, доступного лишь “избранным”. Появились точные определения, правила разработки шифров и требования к ним, первые математические модели шифров. Развитие этого направления привело к тому, что в середине XX века криптография стала уникальной математической наукой.

Морально-этическое восприятие криптографической деятельности привело к новому осмыслению криптографии. В это время о криптографии уже стало известно общественности различных стран. Право на защиту секретов не оспаривалось, но “криптографический взлом” чужих секретов вызывал негативное отношение общества. К середине XIX века “черные кабинеты” в ведущих странах Европы были официально закрыты, однако спустя некоторое время они возродились под повышенным покровом секретности. Правительства стран прекрасно понимали, что лишаться информации, добытой путем дешифрования, было бы, мягко говоря, нецелесообразно. Криптография вышла в “открытый мир”. Основанные на ней сюжеты начали активно обыгрываться в художественных произведениях (Эдгаром По, Артуром Конан Дойлем и другими). Уже в XX веке Д. Кан окрестил криптографию “царицей головоломок”. Криптография как самостоятельная научная дисциплина начала привлекать внимание ученых, которые ранее с ней не были связаны. Ее начали активно применять антиправительственные организации и уголовный мир. Криптографические методы начали применять и историки, занимающиеся раскрытием тайн “умерших языков”. В связи с усилением стойкости шифров заметно возросла агентурная деятельность разведок в интересах дешифрования информации (кража шифров и ключей, подкуп и т. д.). Таким образом, влияние развивающихся науки и техники на криптографию ярко проявилось именно в XIX веке. Иллюстрации:Литература:

|

НОВОСТИ

|